Introdução à Inteligência Artificial na Programação A inteligência artificial (IA) tem se tornado uma força transformadora no campo da programação, por meio da implementação de técnicas que permitem que máquinas realizem tarefas que, anteriormente, eram exclusivas dos humanos. O conceito de IA abrange uma ampla gama de tecnologias, incluindo aprendizado de máquina, redes neurais e processamento de linguagem natural, entre outros. Essas ferramentas têm o potencial de revolucionar o desenvolvimento de software, criando soluções mais eficientes e otimizadas para diversos problemas. Por meio da automação de processos, a inteligência artificial melhora a produtividade dos programadores, permitindo que eles foquem em tarefas mais complexas e criativas. Além disso, a IA pode ajudar na análise de grandes volumes de dados, proporcionando insights que não seriam facilmente acessíveis por métodos tradicionais. Isso é especialmente valioso em ambientes corporativos, onde decisões informadas podem resultar em ganhos significativos de eficiência e competitividade. O impacto da inteligência artificial se estende além da simples automação. Ferramentas de IA estão sendo projetadas para colaborar com desenvolvedores, sugerindo otimizações de código e antecipando erros antes que eles se tornem problemas, o que pode reduzir significativamente o tempo de desenvolvimento. Essa capacidade não apenas melhora a qualidade do software, como também abre novos horizontes para a inovação tecnológica. À medida que as empresas adotam práticas que incorporam a inteligência artificial, é essencial que os profissionais de programação compreendam suas nuances e como utilizá-las para aprimorar o próprio trabalho. Esta introdução fornece uma visão do papel fundamental que a IA desempenha na programação, preparando o terreno para a exploração mais detalhada das ferramentas e exemplos práticos que serão discutidos nas seções seguintes. Ferramentas de IA para Programadores A inteligência artificial (IA) tem se tornado uma aliada essencial para programadores, oferecendo ferramentas inovadoras que melhoram a eficiência e a qualidade do código. Entre as principais opções disponíveis, destacam-se o ChatGPT e o GitHub Copilot, cada um com funcionalidades específicas que facilitam o trabalho dos desenvolvedores. O ChatGPT, desenvolvido pela OpenAI, é um modelo de linguagem avançado que possibilita a interação por meio de texto. Os programadores podem utilizá-lo para obter esclarecimentos sobre linguagens de programação, algoritmos e estrutura de dados. Além disso, o ChatGPT pode ajudar a criar snippets de código e sugerir soluções para problemas complexos, economizando tempo e esforço. Sua integração em aplicativos de mensagens ou ambientes de programação permite um fluxo de trabalho mais dinâmico e intuitivo. Por outro lado, o GitHub Copilot é uma ferramenta que se comporta como um assistente de programação, utilizando IA para autocompletar partes do código à medida que o programador digita. Desenvolvido pela GitHub em colaboração com a OpenAI, o Copilot sugere trechos baseados no contexto do que está sendo escrito, o que resulta em um desenvolvimento mais ágil e na redução de erros comuns. Esta ferramenta é particularmente vantajosa para quem precisa de suporte para aprender novas linguagens ou frameworks, promovendo uma experiência mais interativa e orientada à prática. Em comparação com as práticas tradicionais de programação, essas ferramentas de IA oferecem uma abordagem mais colaborativa e adaptável ao processo de desenvolvimento. Elas podem ser facilmente integradas em fluxos de trabalho existentes, permitindo que os programadores tirem proveito da tecnologia para potencializar suas técnicas e habilidades, enquanto se concentram nas partes mais estratégicas e criativas da codificação. ChatGPT: Potencializando o Desenvolvimento Nos últimos anos, a inteligência artificial tem se tornado uma ferramenta essencial para desenvolvedores, e o ChatGPT destaca-se entre as soluções disponíveis. Ao utilizar técnicas de processamento de linguagem natural, o ChatGPT é capaz de entender e gerar código, tornando-se um auxílio valioso no desenvolvimento de software. Esta tecnologia pode ser empregada em várias tarefas, desde a criação de funções até a documentação e a resolução de bugs. Um dos benefícios do ChatGPT é sua capacidade de ajudar na criação de funções. Os desenvolvedores podem simplesmente descrever o que desejam que a função faça, e o ChatGPT pode fornecer um código que atenda a esse requisito. Por exemplo, ao solicitar uma função que calcule a média de uma lista de números, o ChatGPT pode gerar um trecho de código de forma rápida e eficiente, economizando tempo valioso. A clareza na formulação da pergunta é crucial; quanto mais específica for a solicitação, mais apropriada será a resposta gerada. Outro uso relevante do ChatGPT é na documentação de código. A documentação é uma parte essencial no desenvolvimento de software, pois facilita o entendimento do código por outros desenvolvedores, além de ser importante para a manutenção futura. O ChatGPT pode ajudar a gerar descrições claras e precisas sobre funções e classes, baseando-se nas informações que o desenvolvedor fornecer. É recomendável que, ao solicitar documentação, o desenvolvedor inclua informações sobre os parâmetros e o comportamento esperado do código. Além disso, o ChatGPT pode ser utilizado na resolução de bugs. Quando um inexplicável erro surge em um código, um desenvolvedor pode descrever o problema ao ChatGPT e, com isso, obter dicas sobre o que pode estar errado e como corrigi-lo. A chave para obter as melhores respostas é formular perguntas claras e detalhadas, garantindo que o modelo compreenda o contexto e as especificidades do problema enfrentado. GitHub Copilot: O Assistente de Codificação O GitHub Copilot é uma inovadora ferramenta de inteligência artificial criada com o objetivo de auxiliar os desenvolvedores no processo de codificação. Esta ferramenta, projetada para funcionar como um assistente digital, é capaz de sugerir linhas de código em tempo real, proporcionando um suporte valioso durante o desenvolvimento de projetos. Utilizando um modelo avançado de aprendizado de máquina, o Copilot é treinado em um vasto conjunto de dados de código disponível publicamente, possibilitando a sua capacidade de fornecer recomendações contextuais e relevantes. Para começar a utilizar o GitHub Copilot, o desenvolvedor precisa ter uma conta no GitHub e instalar a extensão do Copilot em um editor de código compatível, como o Visual Studio Code. Após a instalação, o assistente é ativado automaticamente enquanto o código é escrito. Por exemplo, ao começar a digitar uma função, o Copilot pode não só sugerir a sintaxe

Vale a pena usar plataformas no-code em 2025? Guia para programadores tradicionais

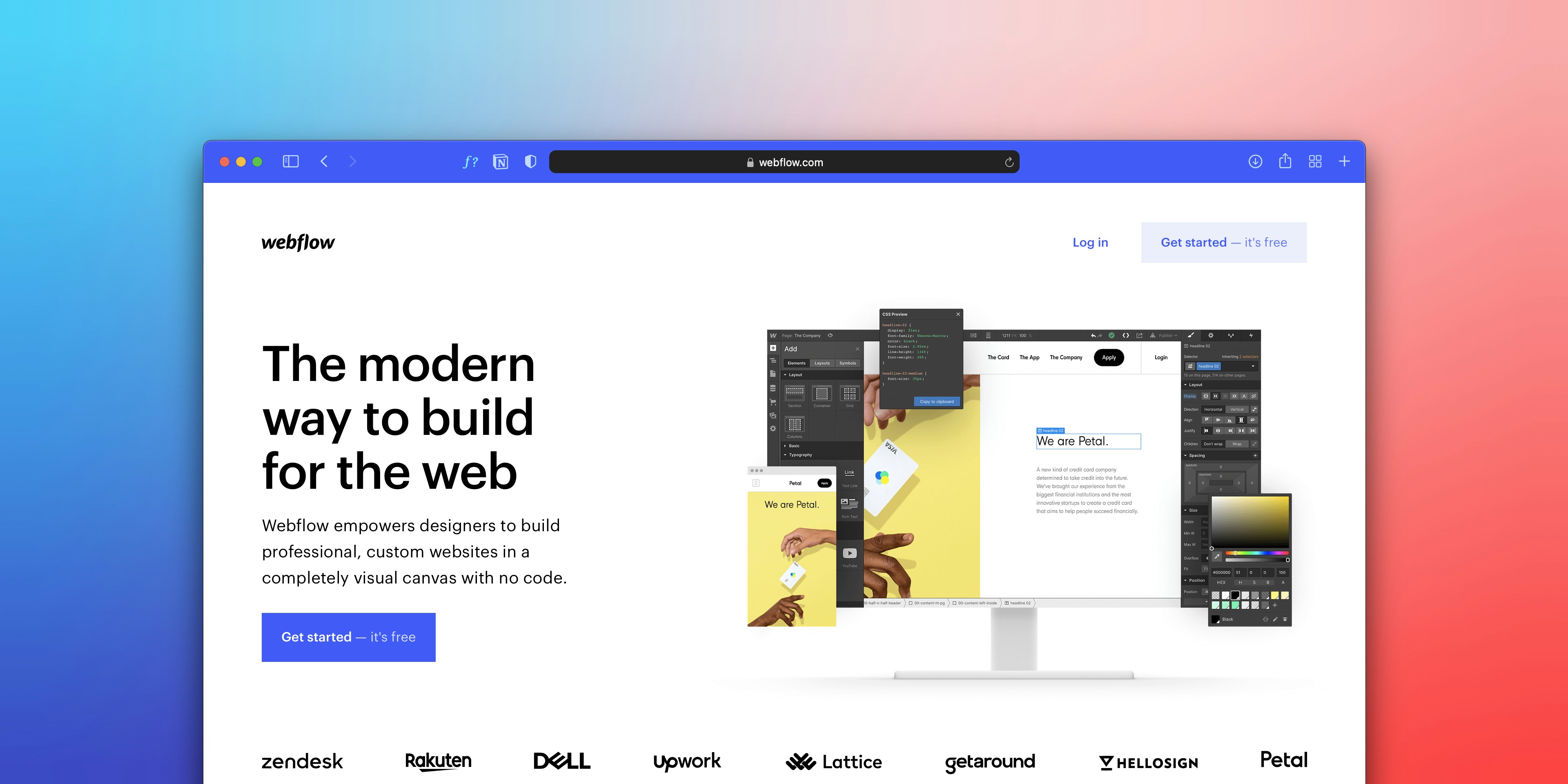

Introdução ao No-Code Nos últimos anos, plataformas no-code têm emergido como uma solução inovadora no campo do desenvolvimento web, oferecendo uma alternativa viável ao desenvolvimento tradicional baseado em código. Estas ferramentas permitem que usuários, mesmo sem formação técnica específica, criem aplicações e sites de maneira intuitiva, utilizando interfaces gráficas e lógicas de arrastar e soltar. A popularidade crescente destas soluções pode ser atribuída à sua capacidade de democratizar o acesso à tecnologia, tornando o desenvolvimento mais acessível a uma audiência mais ampla. Ao longo do tempo, o cenário do desenvolvimento web passou por diversas evoluções, desde a codificação manual de páginas estáticas até a utilização de frameworks e bibliotecas complexas. O surgimento das plataformas no-code representa uma nova fase nessa trajetória, respondendo à demanda por soluções mais ágeis e menos custosas em termos de tempo e recursos. O crescimento do comércio eletrônico, dos aplicativos móveis e das plataformas de conteúdo têm mostrado que, ao eliminar a necessidade de codificação, as ferramentas no-code permitem uma resposta mais rápida às mudanças do mercado e às necessidades dos consumidores. Muitos programadores tradicionais se encontram em uma encruzilhada, questionando se devem integrar essas plataformas em seu fluxo de trabalho. A preocupação inicial pode residir na percepção de que, ao adotar soluções no-code, os desenvolvedores estão se distanciando das habilidades técnicas fundamentais. No entanto, é essencial considerar que essas ferramentas podem complementar e até aprimorar as práticas existentes, permitindo que programadores se concentrem em aspectos mais complexos e criativos do desenvolvimento. A intersecção entre o conhecimento tradicional de programação e as novas abordagens no-code pode levar a uma colaboração mais eficaz e a um aumento na produtividade. O crescimento das plataformas no-code Nos últimos anos, as plataformas no-code, como Bubble, Webflow e Framer, experimentaram um crescimento exponencial, alterando significativamente o panorama do desenvolvimento de software. Esses sistemas permitem que usuários, mesmo aqueles sem conhecimento técnico profundo, criem sites e aplicações com facilidade e eficiência. De acordo com uma análise de mercado de 2023, espera-se que o setor no-code cresça a uma taxa anual composta de aproximadamente 28% até 2025, refletindo o aumento da demanda por soluções rápidas e acessíveis. Estatísticas recentes indicam que cerca de 65% das pequenas e médias empresas estão adotando ferramentas no-code para desenvolver produtos mínimos viáveis (MVPs). Esse movimento não se limita apenas a pequenas empresas; grandes organizações também estão buscando integrar soluções no-code em seus fluxos de trabalho. O objetivo é acelerar processos, reduzir custos de desenvolvimento e promover a inovação interna. Com a crescente pressão por agilidade em ambientes corporativos, o no-code se tornou uma alternativa viável para equipes que precisam de resultados rápidos. Além disso, a popularidade das plataformas no-code tem sido impulsionada pelo aumento do trabalho remoto e pela necessidade de automação. Profissionais criativos e empreendedores estão utilizando essas ferramentas para transformar ideias em realidades digitais sem depender exclusivamente de programadores. Dessa forma, a democratização do desenvolvimento de software está permitindo que mais indivíduos e equipes tenham a capacidade de construir e personalizar suas próprias aplicações. A evolução das plataformas no-code não apenas amplia as oportunidades para aqueles que desejam embarcar em novos projetos, mas também traz desafios para programadores tradicionais. Eles precisam se adaptar a um cenário em constante mudança, onde as habilidades de codificação podem não ser tão essenciais quanto eram anteriormente. O desafio agora reside em como integrar soluções no-code com sistemas existentes e encontrar um equilíbrio produtivo entre desenvolvimento tradicional e no-code. Comparativo: No-Code vs. Programação Tradicional O desenvolvimento no-code e a programação tradicional apresentam características divergentes que influenciam a escolha entre as duas abordagens. Uma das diferenças mais marcantes reside na complexidade do desenvolvimento. Plataformas no-code, como o próprio nome indica, permitem que usuários sem conhecimentos técnicos criem aplicativos e soluções através de interfaces visuais. Isso reduz a complexidade e facilita o processo de desenvolvimento, tornando-o acessível a um público amplo. Por outro lado, a programação tradicional, que envolve linguagens como Java, Python e C#, requer conhecimentos mais aprofundados e habilidade técnica. Essa complexidade, embora possa ser um obstáculo inicial, oferece um controle total sobre cada aspecto do projeto, permitindo a criação de soluções sob medida. A curva de aprendizado é outro fator essencial a ser considerado. As plataformas no-code geralmente proporcionam uma aprendizagem muito mais rápida, permitindo que indivíduos com diferentes níveis de experiência se adaptem facilmente. Isso se traduz em agilizar a prototipagem e o lançamento de produtos, uma vez que os recursos são mais intuitivos. Em contrapartida, a programação tradicional exige um investimento significativo de tempo para se tornar proficiente, o que pode atrasar a entrega de produtos em um ambiente competitivo. Flexibilidade e personalização também estão em jogo. As soluções no-code, embora práticas, podem ter limitações quando se trata de personalização profunda. Os desenvolvedores tradicionais, em oposição, têm a capacidade de criar funcionalidades altamente específicas e adaptadas às necessidades do cliente. Quanto à escalabilidade, as plataformas no-code podem enfrentar desafios à medida que os projetos crescem, enquanto a programação tradicional é muitas vezes preferida para aplicações complexas que exigem uma escalabilidade robusta. A rapidez de entrega tendencialmente favorece as ferramentas no-code, permitindo desenvolvimentos e ajustes imediatos. Entretanto, a abordagem tradicional, apesar de mais lenta, frequentemente resulta em soluções mais robustas e personalizadas a longo prazo, alinhando-se com necessidades específicas e complexas de grandes empresas. Portanto, o melhor caminho depende das circunstâncias e dos objetivos do projeto em questão. Vantagens das plataformas no-code As plataformas no-code têm se tornado uma solução inovadora, especialmente em um contexto que demanda agilidade e eficiência no desenvolvimento de aplicações. Uma das principais vantagens dessas plataformas é a eficiência que proporcionam na criação de projetos. Programadores tradicionais podem se beneficiar enormemente ao usar essas ferramentas, pois elas permitem que equipes desenvolvam prototypes rapidamente, economizando tempo valioso que geralmente é consumido na escrita de código manual. Isso é particularmente útil em ambientes de startups, onde testar e validar ideias rapidamente é crucial para o sucesso. Além disso, as plataformas no-code trazem uma acessibilidade significativa para aqueles que não têm formação em programação. A capacidade

VPNs: Funcionamento, Protocolos e Implementação Segura em Redes Corporativas

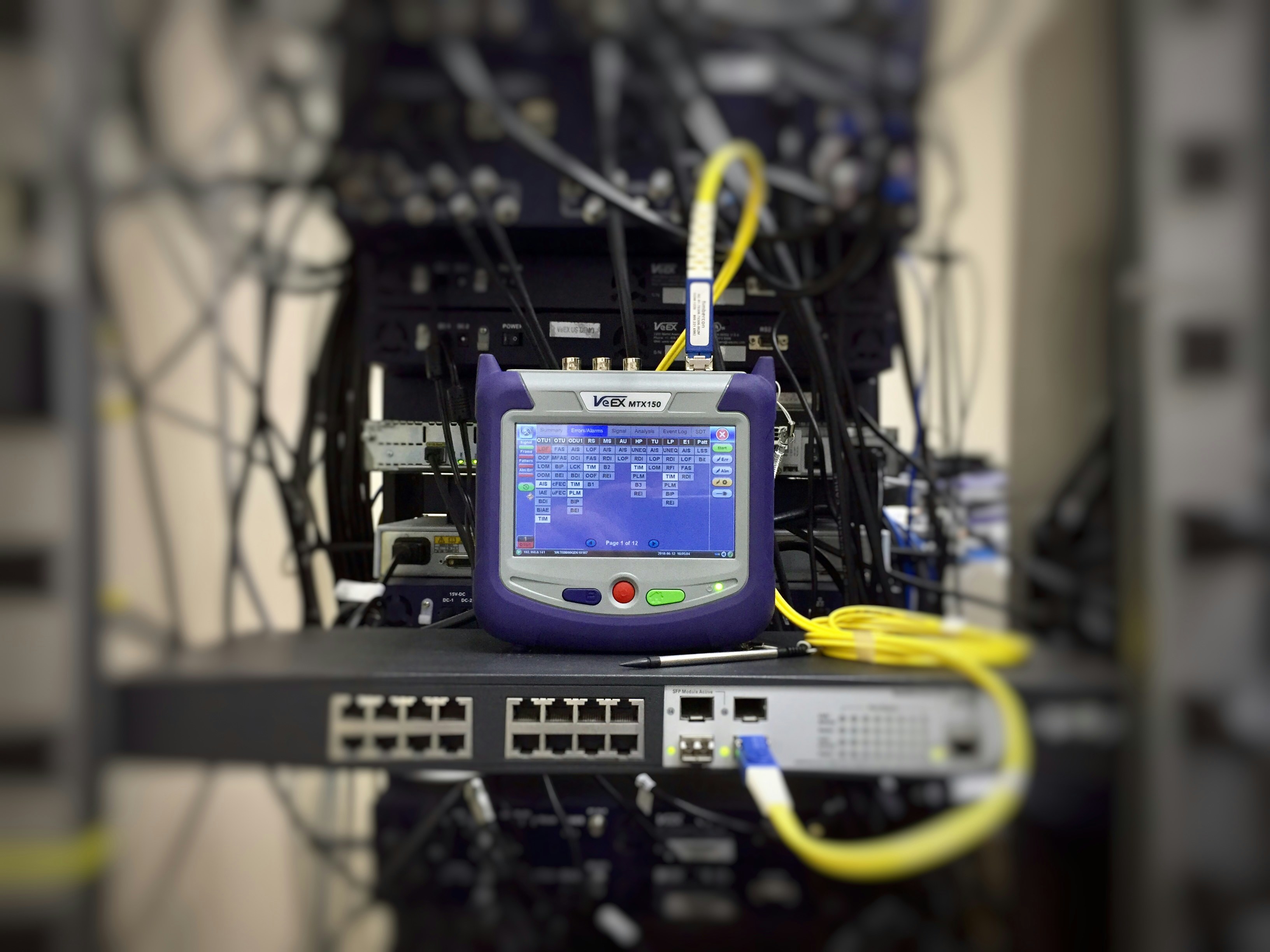

O que é uma VPN e como ela funciona? Uma VPN, ou Rede Privada Virtual, é uma tecnologia que cria um túnel seguro e criptografado entre o dispositivo do usuário e a internet. Esse túnel é essencial para a proteção da privacidade e confidencialidade dos dados transmitidos. Quando um usuário se conecta a uma VPN, seu tráfego de internet é redirecionado através de servidores de VPN, ocultando assim o endereço IP original e dificultando a detecção de atividades online por terceiros. Dessa forma, a VPN atua como uma barreira entre o usuário e o mundo externo, proporcionando uma camada adicional de segurança. O funcionamento de uma VPN baseia-se na aplicação de protocolos de segurança que garantem que os dados trocados entre o usuário e a internet sejam mantidos em criptografia. Isso significa que, mesmo que os dados sejam interceptados, eles estarão ininteligíveis sem a chave de criptografia adequada. Essa tecnologia é especialmente importante em ambientes corporativos, onde informações sensíveis, como dados de clientes e propriedade intelectual, devem ser protegidas contra espionagem e acesso não autorizado. Além de garantir a segurança das informações, as VPNs oferecem facilidades como acesso remoto seguro a redes internas de empresas, o que é fundamental para funcionários que trabalham de maneira híbrida ou em locais distintos. Com isso, a VPN se torna uma ferramenta valiosa para empresas que desejam não apenas proteger suas informações, mas também oferecer uma infraestrutura de trabalho eficiente e segura para seus colaboradores. Em resumo, as VPNs desempenham um papel fundamental na era digital, garantindo que a privacidade e a segurança dos dados sejam mantidas e que a comunicação dentro de redes corporativas se mantenha íntegra e protegida. Principais Protocolos de VPN Os protocolos de VPN são peças fundamentais na criação de conexões seguras e confiáveis em redes corporativas. Entre os principais protocolos utilizados, destacam-se o IPSec e o OpenVPN, cada um oferecendo características únicas que atendem a diferentes necessidades de segurança e funcionalidade. O IPSec (Internet Protocol Security) é um conjunto de protocolos projetados para garantir a autenticidade, integridade e confidencialidade de dados transmitidos por meio de redes IP. Este protocolo opera principalmente em modo de transporte, onde apenas o payload é criptografado, ou em modo de túnel, onde o cabeçalho e o payload são criptografados. Uma das principais vantagens do IPSec é sua capacidade de funcionar em diversos níveis da pilha do protocolo, o que o torna altamente flexível para implementações variadas. Contudo, a complexidade na configuração do IPSec pode ser vista como uma desvantagem, especialmente para usuários menos experientes. Este protocolo é ideal para situações que exigem uma segurança robusta em conexões entre diferentes sites ou entre usuários remotos e a rede corporativa. Por outro lado, o OpenVPN se destaca como um dos protocolos mais confiáveis e flexíveis do mercado. Utilizando a tecnologia SSL/TLS, o OpenVPN proporciona uma forte segurança por meio de criptografia, permitindo a criação de conexões seguras mesmo em redes não confiáveis. A flexibilidade se dá pelo suporte a múltiplas configurações de autenticação e encriptação, além da capacidade de operar em diversas portas e protocolos, como TCP e UDP. Embora ele possa exigir mais do sistema, seu alto nível de segurança e sua resistência a bloqueios tornam o OpenVPN uma escolha popular entre muitos profissionais de TI. Este protocolo é frequentemente recomendado quando o objetivo é assegurar uma comunicação segura para usuários que se conectam a redes corporativas de diversas localidades. Vantagens e Desvantagens do Uso de VPNs O uso de VPNs (Redes Privadas Virtuais) em ambientes corporativos apresenta um conjunto significativo de vantagens que contribuem para a segurança e eficiência na comunicação. Primeiramente, a proteção de dados sensíveis é uma das principais vantagens. VPNs criptografam a transmissão de dados entre o dispositivo do usuário e o servidor remoto, dificultando o acesso não autorizado a informações confidenciais. Isso é especialmente crucial em setores que lidam com dados sensíveis, como finanças e saúde, onde a violação de dados pode resultar em consequências graves. Além da segurança dos dados, as VPNs possibilitam acesso remoto à rede interna da empresa. Isso permite que funcionários trabalhem de forma flexível, acessando os recursos necessários de qualquer localização, o que se mostrou vital em tempos de aumento do trabalho remoto. Essa acessibilidade, contudo, precisa ser gerida com cuidado para garantir que apenas usuários autorizados tenham acesso à rede. Outro ponto positivo é a melhoria da segurança em conexões públicas, onde a utilização de Wi-Fi gratuito pode expor os dados a ataques. Com uma VPN, o tráfego de dados é protegido, reduzindo o risco de interceptação. Entretanto, o uso de VPNs também apresenta desvantagens. Um dos principais desafios é a possível redução da velocidade da internet. A criptografia e o roteamento adicional dos dados podem levar a um aumento no tempo de resposta, impactando negativamente a experiência do usuário, especialmente em atividades que exigem alta largura de banda, como streaming ou videoconferências. A complexidade na configuração das VPNs também pode ser um obstáculo, demandando conhecimentos técnicos que nem sempre estão disponíveis dentro da equipe de TI. Além disso, a implementação de uma VPN pode exigir treinamento específico para os funcionários, a fim de garantir que utilizem a tecnologia de forma eficaz e segura. Em alguns cenários, o custo e a manutenção das VPNs podem superar os benefícios, sendo crucial realizar uma análise criteriosa antes de sua adoção. A compreensão das vantagens e desvantagens das VPNs permite que as empresas tomem decisões informadas sobre a implementação dessa tecnologia em suas operações. Passo a Passo para Implementação Segura de VPNs em Redes Corporativas A implementação de uma VPN em uma rede corporativa requer um planejamento meticuloso e a adesão a determinadas etapas cruciais para garantir uma configuração segura e eficiente. O primeiro passo na implementação é a seleção do protocolo VPN adequado. Protocolos populares, como OpenVPN, IPSec e L2TP, devem ser avaliados de acordo com as necessidades de segurança, compatibilidade e desempenho da organização. Após escolher o protocolo adequado, o próximo passo é a configuração do servidor VPN. Essa configuração deve ser realizada em

Monitoramento de Rede: Ferramentas e Práticas Eficazes

Introdução ao Monitoramento de Rede O monitoramento de rede é uma prática essencial na gestão de infraestruturas de tecnologia da informação (TI), que visa garantir que todos os componentes da rede estejam operando de forma eficiente e sem interrupções. Com o aumento do tráfego de dados e a complexidade das arquiteturas de rede, se torna cada vez mais crucial implementar ferramentas que possibilitem o acompanhamento constante da performance e da integridade dos sistemas. A importância do monitoramento de rede reside em sua capacidade de identificar e solucionar problemas antes que estes possam impactar negativamente as operações de uma organização. Através do monitoramento eficaz, é possível ter uma visão em tempo real do tráfego de dados, permitindo a detecção de anomalias que poderiam levar a interrupções nos serviços. A latência, que se refere ao tempo que os dados levam para percorrer a rede, também é uma métrica central que deve ser constantemente observada. Rede com alta latência pode resultar em uma experiência ruim para o usuário, especialmente em aplicações sensíveis ao tempo, como videoconferências e jogos online. Além disso, a disponibilidade de serviços é outra área crítica do monitoramento de rede. As empresas dependem de uma infraestrutura de TI que funcione sem falhas, e interrupções podem acarretar em perdas financeiras significativas e danos à reputação corporativa. Portanto, um sistema de monitoramento de rede robusto deve incluir alertas automatizados e relatórios detalhados que facilitem a tomada de decisões informadas e a implementação de ações corretivas. No decorrer deste artigo, discutiremos as ferramentas utilizadas para o monitoramento de rede e as melhores práticas a serem adotadas, a fim de otimizar a performance e garantir a continuidade dos negócios. Importância do Monitoramento de Rede O monitoramento de rede é uma prática essencial para garantir a eficiência e a segurança das operações de TI em uma organização. Uma das principais razões para implementar um sistema de monitoramento é a capacidade de identificar problemas potenciais antes que eles se tornem críticos. Por exemplo, uma rede que apresenta lentidão pode ser um sinal de congestionamento ou de falhas em dispositivos que, se não abordados rapidamente, podem resultar em interrupções significativas. O monitoramento contínuo permite que as equipes de TI detectem essas anomalias precocemente, minimizando o impacto nas atividades diárias. Além de facilitar a identificação de problemas, o monitoramento de rede é vital para a otimização do desempenho. Muitas vezes, a análise de dados coletados por ferramentas de monitoramento ajuda a identificar gargalos e áreas de melhoria. Estudos mostram que empresas que investem em estratégias de monitoramento de rede conseguem aumentar a eficiência em até 30%, uma vez que podem tomar decisões embasadas com relação à alocação de recursos e à configuração da infraestrutura. Outro aspecto relevante é a manutenção da segurança dos dados. O monitoramento de rede permite a detecção de atividades suspeitas, que podem indicar tentativas de invasão ou a presença de malware. De acordo com um relatório da Cybersecurity Ventures, estima-se que os custos relacionados a ataques cibernéticos possam ultrapassar trilhões até 2025. Assim, um monitoramento eficaz atua como uma primeira linha de defesa contra ameaças digitais, proporcionando uma camada adicional de segurança. Além disso, os dados obtidos podem ser utilizados para auditorias de segurança, permitindo a conformidade com normas e regulamentações. Portanto, o monitoramento de rede se apresenta como uma prática indispensável, não apenas para a resolução proativa de problemas, mas também para potencializar a performance e garantir a segurança da informação nas organizações contemporâneas. Principais Métricas a Serem Monitoradas O monitoramento de rede é uma atividade crucial para garantir o funcionamento eficiente da infraestrutura de TI, e isso envolve a análise de diversas métricas essenciais. Entre essas métricas, destacam-se o tráfego, a latência e a disponibilidade, cada uma delas desempenhando um papel significativo na performance geral da rede e na experiência do usuário final. O tráfego da rede refere-se à quantidade de dados que transitam entre os dispositivos conectados. Ele pode ser medido em termos de bits por segundo (bps) e indica a carga que a rede está suportando em um dado momento. Um monitoramento eficaz do tráfego permite identificar picos de uso que podem impactar a velocidade e a qualidade da conexão. Ferramentas de monitoramento, como o Wireshark e o PRTG, oferecem recursos para medir e visualizar esse tráfego, ajudando na tomada de decisão para escalabilidade e alocação de recursos. A latência, por sua vez, é o tempo que os pacotes de dados levam para viajar de um ponto a outro na rede. Essa métrica é crucial, pois uma latência elevada pode resultar em experiências desagradáveis para o usuário, especialmente em aplicações que requerem respostas rápidas, como videoconferências ou jogos online. A latência pode ser medida em milissegundos (ms) e é recomendável utilizar ferramentas como o ping e o traceroute para avaliar a qualidade da conexão entre diferentes pontos da rede. Por fim, a disponibilidade é uma métrica que diz respeito ao tempo em que os serviços de rede estão acessíveis aos usuários. Isso é frequentemente expresso como uma porcentagem do tempo em que a rede está operacional. Uma baixa disponibilidade pode indicar problemas subjacentes que devem ser resolvidos rapidamente para evitar interrupções significativas nas operações. O monitoramento contínuo dessa métrica é essencial para assegurar que os usuários tenham acesso constante aos recursos necessários. Zabbix: Uma Ferramenta Poderosa de Monitoramento O Zabbix é uma das ferramentas mais populares no campo do monitoramento de rede, amplamente reconhecida por sua eficácia e robustez. Sua principal característica é a capacidade de coletar e analisar dados em tempo real de uma variedade de dispositivos, como servidores, roteadores e switches. A interface de usuário do Zabbix é intuitiva e permite que os administradores visualizem rapidamente o estado da rede, facilitando a identificação de problemas e a tomada de decisões informadas. Além disso, a flexibilidade na configuração é um fator chave que distingue o Zabbix de outras soluções de monitoramento. Com o Zabbix, é possível monitorar não apenas dispositivos de hardware, mas também serviços e aplicativos. A ferramenta oferece uma vasta gama de opções de personalização, permitindo

Entendendo a Autenticação de Dois Fatores (2FA): Como Funciona e Como Implementar em Aplicações Web

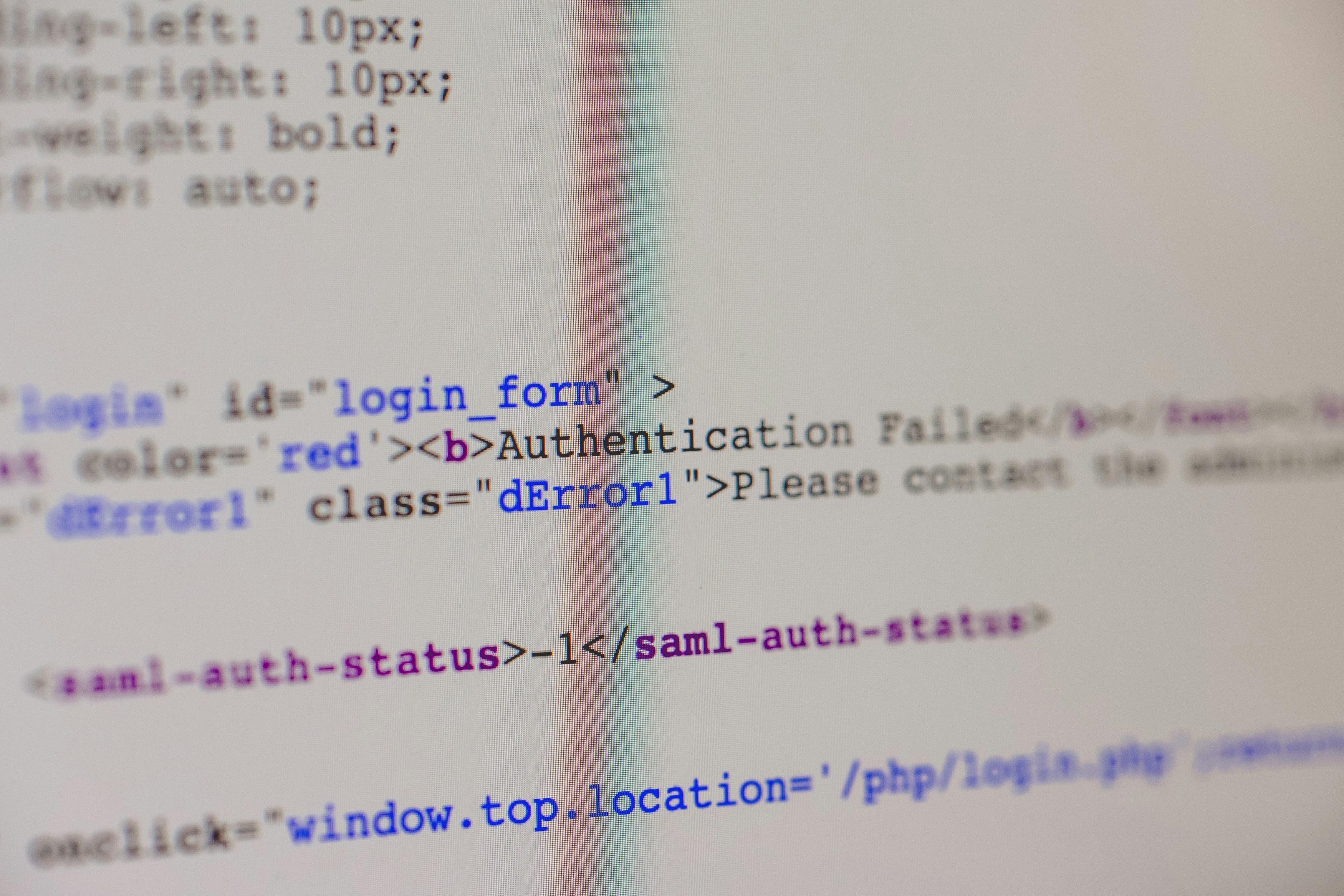

O que é Autenticação de Dois Fatores (2FA)? A autenticação de dois fatores, frequentemente referida pela sigla 2FA, é um método de segurança digital que requer não apenas uma senha e um nome de usuário, mas também um segundo fator de autenticação. Este processo tem como objetivo aumentar a segurança das contas de usuários em aplicações web, tornando-as menos suscetíveis a acessos indesejados. A 2FA funciona através da combinação de dois tipos diferentes de informações: algo que o usuário sabe (como uma senha) e algo que o usuário tem (como um dispositivo autorizado). O primeiro fator, normalmente, é a senha do usuário. No entanto, a proteção oferecida por uma senha isolada pode ser insuficiente, especialmente em uma era onde ataques cibernéticos, como phishing e vazamentos de dados, são comuns. Portanto, a necessidade de um segundo componente se torna evidente. O segundo fator de autenticação pode variar, incluindo códigos enviados via SMS, aplicativos de autenticação, ou até mesmo biometria, como impressões digitais e reconhecimento facial. A introdução da 2FA oferece uma camada adicional de segurança, pois mesmo que a senha do usuário seja comprometida, um invasor precisaria ainda do segundo fator para acessar a conta. Isto representa um significativo aumento na segurança, uma vez que usuários podem adotar a 2FA para proteger suas contas em redes sociais, e-mails e sistemas corporativos. Além de fornecer uma proteção extra, a 2FA ajuda a aumentar a conscientização sobre a importância da segurança digital. Assim, a adoção de métodos de autenticação mais robustos, como a autenticação de dois fatores, é essencial para salvaguardar informações sensíveis em um mundo cada vez mais digital. Por Que Utilizar a 2FA? A autenticação de dois fatores (2FA) tem se destacado como um instrumento fundamental na proteção de dados sensíveis, especialmente em um mundo cada vez mais digitalizado. O aumento da frequência e da sofisticação dos ataques cibernéticos exige que os indivíduos e organizações adotem medidas de segurança robustas. De acordo com estudos recentes, mais de 70% dos vazamentos de dados resultam de credenciais comprometidas, e a 2FA pode prevenir uma boa parte desses incidentes ao adicionar uma camada extra de proteção. O princípio da 2FA baseia-se na exigência de duas formas de identificação antes de permitir o acesso a um sistema ou conta. Isso geralmente envolve algo que o usuário sabe, como uma senha, e algo que o usuário possui, como um código enviado para um dispositivo móvel. Essa abordagem dificulta consideravelmente a ação de invasores, uma vez que eles precisariam ter acesso simultâneo tanto à senha quanto ao dispositivo do usuário para obter acesso não autorizado. Casos reais de incidentes de segurança sublinham a eficácia da 2FA. Por exemplo, em 2019, uma importante violação de dados em uma empresa de serviços financeiros expôs mais de um milhão de registros de clientes. A análise revelou que a utilização de 2FA poderia ter prevenido o acesso não autorizado. Além disso, empresas que implementam 2FA têm um risco significativamente menor de ocorrem incidentes de segurança, com uma redução de até 99% nas tentativas de acessos indevidos. Portanto, a adoção da autenticação de dois fatores não é apenas uma medida de precaução, mas uma estratégia essencial para proteger dados críticos no ambiente digital contemporâneo. Em um contexto onde as informações pessoais e financeiras são alvos frequentes de crime cibernético, integrar a 2FA nas aplicações web é uma decisão prudente e responsável. Como Funciona a Autenticação de Dois Fatores? A autenticação de dois fatores (2FA) é uma camada adicional de segurança utilizada para proteger contas e informações sensíveis. O conceito baseia-se na exigência de dois tipos de fatores para efetuar o login: um fator que o usuário conhece e outro que o usuário possui. Normalmente, o primeiro fator é uma senha, enquanto o segundo fator pode ser um código gerado por um aplicativo, enviado via SMS, ou e-mail. O primeiro passo no processo de 2FA é a inserção da senha, que é o que o usuário conhece. Esse fator, embora essencial, pode ser vulnerável a ataques, como phishing ou força bruta. A chave para o 2FA é o segundo fator, que deve ser único e acessível apenas ao usuário legítimo. Esse segundo componente pode ser um código temporário gerado por um aplicativo de autenticação, como Google Authenticator ou Authy, que produz um código a cada 30 segundos, ou um código enviado diretamente por SMS. Além dessas abordagens, outras formas de 2FA incluem o uso de tokens de hardware ou biometria, como o reconhecimento facial ou leitura da impressão digital. Cada um desses métodos fornece um nível adicional de segurança ao exigir que um usuário prove que não apenas conhece a senha, mas também possui um dispositivo físico ou uma característica biométrica. As entidades que implementam a 2FA podem escolher a abordagem que melhor se adapta a suas necessidades, levando em consideração a conveniência do usuário e o nível de segurança desejado. Ao empregar 2FA, as organizações não só protegem melhor suas contas, mas também promovem uma cultura de segurança, comunicando a importância de práticas robustas de segurança cibernética. O entendimento de como funciona a autenticação de dois fatores é fundamental para qualquer um que deseje melhorar a segurança de suas aplicações web. Tipos de Métodos de 2FA A autenticação de dois fatores (2FA) integra uma camada adicional de segurança ao processo de login, necessitando de duas formas distintas de verificação. Há vários métodos de 2FA disponíveis, cada um com suas características, vantagens e desvantagens. Um dos métodos mais comuns é a verificação via SMS. Este método envia um código único para o número de telefone do usuário, o qual deve ser inserido após a senha. Embora seja fácil de usar e amplamente aceito, a segurança do SMS pode ser comprometida por técnicas como a troca de SIM, onde um atacante pode obter o número de telefone da vítima. Outra abordagem válida é a autenticação via e-mail. Os usuários recebem um código gerado por e-mail, o qual deve ser digitado para completar o login. Apesar da eficácia deste método, ele também apresenta riscos,

Entendendo o Padrão de Chave de Acesso Passkeys: A Nova Era do Login Simplificado

O que são Passkeys? As passkeys representam uma inovação no campo da autenticação digital, servindo como uma alternativa segura e prática às senhas tradicionais. Em essência, uma passkey é uma chave criptografada gerada especificamente para acessar contas ou realizar login em serviços online. Diferente das senhas, que os usuários costumam criar e armazenar em diversos locais, as passkeys são criadas automaticamente e armazenadas localmente no dispositivo do usuário, proporcionando um nível elevado de segurança. Um dos principais benefícios do uso de passkeys é a eliminação da necessidade de memorizar combinações complexas de caracteres. As senhas são propensas a serem esquecidas, reutilizadas em diferentes plataformas ou até mesmo comprometidas por ataques cibernéticos. Com as passkeys, a lógica é simples: ao invés de lembrar inúmeras senhas, os usuários podem simplesmente autenticar utilizando seu dispositivo, onde a passkey correspondente está armazenada de forma segura. Adicionalmente, as passkeys utilizam técnicas de criptografia avançada para garantir que a informação pessoal dos usuários permaneça protegida. Isso significa que, mesmo em casos de violação de dados, as passkeys são muito mais difíceis de serem exploradas por cibercriminosos, uma vez que não são transmitidas durante o processo de autenticação. Em vez disso, um par de chaves – uma pública e outra privada – é gerado, onde a chave privada permanece somente no dispositivo do usuário. Essa abordagem não só aumenta a segurança, mas também simplifica o processo de login, tornando-o mais direto e eficiente. Em suma, as passkeys não apenas substituem as senhas por um sistema mais seguro e conveniente, como também representam um passo significativo em direção a um futuro digital onde a autenticação possa ser realizada de forma menos trabalhosa e mais confiável. Vantagens das Passkeys O conceito de passkeys representa um avanço significativo na forma como lidamos com a autenticação digital, trazendo uma série de benefícios que tornam o processo de login mais seguro e prático. Entre as vantagens mais notáveis está a eliminação da necessidade de lembrar senhas complexas. Tradicionalmente, os usuários eram sobrecarregados pela obrigação de criar e memorizar senhas complicadas e, muitas vezes, repetidas em diferentes plataformas. As passkeys, por outro lado, usam uma combinação de autenticação biométrica e chaves criptográficas, o que simplifica radicalmente o processo e minimiza a frustração dos usuários. Outro aspecto crucial das passkeys é a proteção contra ataques de phishing. Com senhas tradicionais, os usuários correm o risco de serem enganados por sites falsos que tentam roubar suas credenciais de acesso. As passkeys, sendo baseadas em tecnologia de autenticação mais robusta, não podem ser facilmente capturadas ou replicadas por agentes mal-intencionados. Isso significa que a possibilidade de vazamentos de informações confidenciais é significativamente reduzida, tornando a experiência online muito mais segura. Ademais, a adoção de passkeys contribui para a redução de fraudes. Em um cenário em que fraudes online estão em ascensão, métodos de autenticação mais seguros são fundamentais. As passkeys são projetadas para serem específicas para cada dispositivo e aplicação, o que significa que, mesmo que um atacante tenha acesso a um dispositivo, as informações de autenticação se tornam inúteis sem a presença do usuário original. Assim, a segurança geral da autenticação digital se eleva, oferecendo uma abordagem mais resistente contra as ameaças atuais e futuras. Como as Passkeys Simplificam o Login As passkeys representam uma evolução significativa no processo de login, facilitando o acesso a aplicativos e serviços digitais através de métodos de autenticação mais seguros e intuitivos. Uma das características mais notáveis das passkeys é a integração da biometria, que permite que os usuários se autentiquem usando tecnologias como impressões digitais ou reconhecimento facial. Essas abordagens não apenas melhoram a segurança, mas também simplificam a experiência do usuário em comparação aos métodos tradicionais, como senhas ou perguntas de segurança. Quando um usuário opta por utilizar passkeys, ele elimina a necessidade de lembrar sequências complexas de caracteres, que frequentemente levam a frustrações e tentativas de recuperação de conta. A biometria se torna um vetor de acesso direto, onde o simples toque em um sensor de impressão digital ou a visualização em uma câmera de reconhecimento facial serve como a única barreira entre o usuário e suas informações. Esta mudança não apenas agiliza o processo de login, mas também diminui os riscos de phishing, uma vez que a biometria é inerentemente associada ao usuário e não pode ser facilmente replicada. Além disso, a implementação de passkeys em dispositivos móveis e sistemas operacionais modernos tende a criar um ecossistema de segurança mais robusto. Ao utilizar hardware seguro, as passkeys garantem que as credenciais não sejam armazenadas de forma vulnerável, o que pode ocorrer em sistemas que dependem de senhas. Com um design centrado na conveniência e na proteção, as passkeys estão gradativamente se estabelecendo como a norma para um login simplificado, promovendo uma interação mais fluida e menos suscetível a compromissos de segurança. Funcionamento das Passkeys no Android As passkeys representam uma inovação significativa na forma como os usuários acessam suas contas em dispositivos Android. Este método de autenticação, que visa substituir as senhas tradicionais, proporciona um nível superior de segurança e conveniência. Para configurar e utilizar passkeys em um dispositivo Android, os usuários devem seguir uma série de etapas simples, que são facilitadas pela interface do Google. Primeiramente, é necessário garantir que o dispositivo Android esteja atualizado. Os usuários devem acessar as configurações do dispositivo, procurar a seção de segurança e verificar se a opção de passkeys está ativada. Caso não esteja, eles terão a opção de ativá-la e, em seguida, poderão criar uma nova passkey. Isso pode ser feito através de aplicativos que suportam esse método de autenticação, como Google Chrome e outros aplicativos que estejam conectados ao Google. Após ativar a opção de passkeys, a configuração inicial requer que o usuário registre sua identidade. Esse processo pode envolver a escolha de um nome de usuário e a autenticação biométrica, como impressão digital ou reconhecimento facial, para vincular sua identidade a passkeys. Uma vez configurado, o usuário poderá acessar seus aplicativos e serviços através de um sistema de autenticação simplificada. Isso elimina a necessidade